Los miembros de la Fundación IOTA y el ecosistema IOTA están ansiosos por ver Chrysalis en la red principal. Ahora, después de meses de desarrollo, pruebas y auditorías por parte de empresas externas, estamos seguros de estar preparados para la transición a Chrysalis.

¡Justo antes de eso estamos invitando a los miembros de la comunidad IOTA al Attack-a-thon de Chrysalis!

Nos gustaría desafiarte con el Attack-a-Thon a que intentes quebrar diferentes partes de Chrysalis. Serás recompensado por tus descubrimientos.

No confundas esto con la «incentivized testnet» de IOTA que se lanzará después de que la red de prueba de Coordicide alcance su etapa «Nectar»: por supuesto, esto todavía está en el roadmap y ocurrirá después de la actualización a la etapa «Nectar» de la tesnet.

El Attack-a-thon de Chrysalis es un reto orientado a los investigadores de seguridad/desarrolladores/rusteanos. Todo el mundo está invitado a participar y a intentar conseguir algunos pequeños premios. Está pensado más bien como una experiencia pública y divertida, lo que verás que también se refleja en nuestras recompensas 😉

El Atack-a-thon tiene una duración de unos 10 días: comienza el 18 de marzo de 2021 a las 2PM UTC y termina el 28 de marzo de 2021 a las 11:59 PM UTC.

El alcance del desafío Attack-a-thon

En el ámbito del Attack-a-thon de Chrysalis están los siguientes componentes de IOTA:

- El software del nodo IOTA

- Librerías

- stronghold.rs (La rama dev)

Categorías, recompensas y cómo participar

Puede haber muchas cosas diferentes que nuestra comunidad puede encontrar durante su exploración de posibles ataques a la red Chrysalis, por lo que hemos definido categorías para las presentaciones. Cada categoría está relacionada con una o más recompensas.

Las reglas de participación son bastante sencillas:

- El primero que envíe una entrada válida durante el periodo de tiempo definido se lleva el premio

- Cada tema en el ámbito cuenta singularmente (por ejemplo, si una inyección permite escalar privilegios, cuenta como dos temas)

- El comité de evaluación podría contar la presentación si se trata de una vulnerabilidad particular fuera del ámbito propuesto aunque muy conectada a Chrysalis

Categorías

Se definieron cuatro tipos de prioridades para los descubrimientos:

Las prioridades se refieren esencialmente a la relación entre el costo/beneficio. Y el costo y el beneficio deben considerarse como términos amplios: el costo puede ser el esfuerzo, el tiempo, el dinero, la coordinación necesaria, etc.; el beneficio puede ser monetario, de reputación, de ventaja competitiva, etc.

Prioridad 1

Probabilidad: media/alta (un ataque puede llevarse a cabo con pocos o ningún recurso avanzado)

Gravedad: corrompe/detiene la red por completo. Cambia arbitrariamente los balances de muchos usuarios.

-

-

- Dividir el consenso de la red (ataque práctico).

- Toma arbitraria de cuentas (robo de tokens).

- Doble gasto de fondos existentes o uso de fondos «de la nada» o salida del Tesoro.

- Detener las confirmaciones de la red por completo (Coordinador).

- Revertir una transacción confirmada.

-

Prioridad 2

Probabilidad: media/baja (un ataque puede llevarse a cabo en condiciones especiales, con una dificultad moderada o alta para crear)

Gravedad: comprometer toda la red con baja probabilidad o afectar sistemáticamente a actores específicos de la red con recursos moderados.

-

-

- División por consenso de la red (ataque teórico).

- Censurar cuentas arbitrarias, impidiendo confirmaciones.

- Conseguir que la red acepte mensajes que violen las reglas de «validación» establecidas: PoW insuficiente, mensajes malformados, violación de las reglas dust, etc.

- Ataque Eclipse, controlando arbitrariamente el peering de los nodos.

-

Prioridad 3

Probabilidad: media/baja, un ataque puede llevarse a cabo en condiciones especiales, con una dificultad moderada o alta para crearlo.

Gravedad: Ataques que afectan a un número limitado de actores en la red.

-

-

- Provocar que los nodos se bloqueen o se cuelguen bajo una carga de red «media».

- Provocar que un nodo pierda la conexión con un peer arbitrario.

- Reducir la tasa de confirmación general por debajo del 50% de forma consistente sin mantener más del 20% de hash-rate.

- Manipular la experiencia del usuario de un monedero para engañar acciones no deseadas: pagar a una dirección incorrecta, mostrar estados de confirmación falsos, exponer material secreto, secuestrar el proceso de migración.

-

Prioridad 4

Probabilidad: media/baja

Gravedad: perturbación de la usabilidad de la red por parte del usuario final, interrupción de la disponibilidad, etc.

-

-

- Impedir que nuevos nodos se unan a la red.

- Impedir que los monederos carguen los datos de Tangle.

- Colapsar nodos individuales en condiciones específicas difíciles de conseguir.

-

Exclusiones

Lo que no se evaluará (aunque el envío del problema sigue siendo muy bienvenido):

- Errores gráficos (forma incorrecta de una caja, texto no alineado y cosas similares)

- Errores tipográficos (a menos que puedan utilizarse para un ataque)

- Errores que impliquen la manipulación del entorno de ejecución subyacente sin explotar los errores específicos de la aplicación (por ejemplo, malware ejecutado en el sistema operativo, usuario administrador malicioso en el mismo sistema, etc.)

- Desincronización de los nodos con mucho spam sin colapsar el coordinador

Recompensas

Todos los que envíen un problema considerado válido por el comité de evaluación y sean miembros de la comunidad de IOTA Discord recibirán la insignia dedicada Tanglebreaker para ser reconocidos por nuestra comunidad.

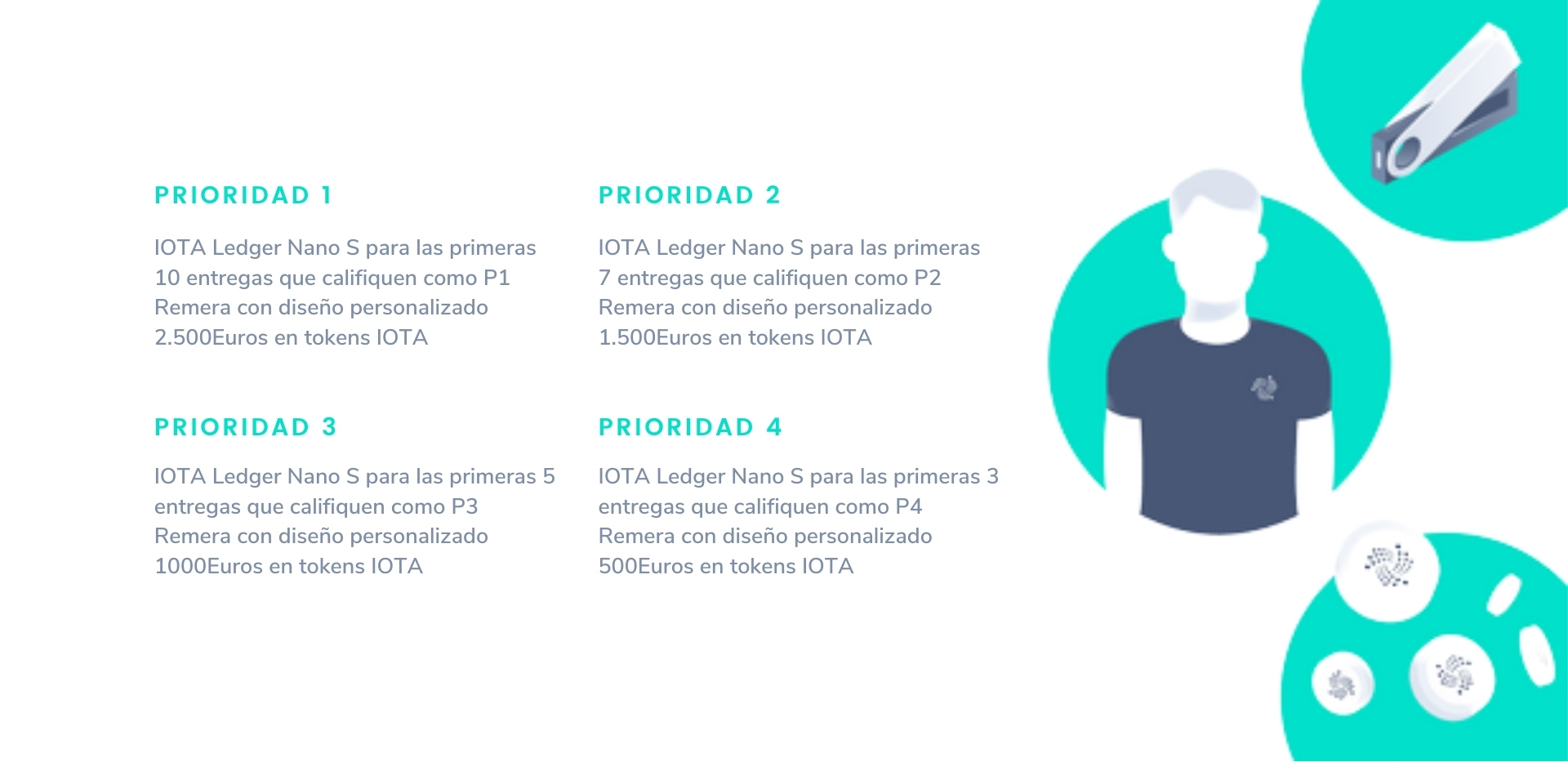

Prioridad 1

Ledger Nano S de la marca IOTA para los 10 primeros envíos que califiquen como P1

Camiseta con diseño personalizado*.

2.500 euros en tokens IOTA

Prioridad 2

Ledger Nano de marca IOTA para las 7 primeras presentaciones que se califiquen como P2

Camiseta con diseño personalizado*.

1.500 euros en tokens IOTA

Prioridad 3

Ledger Nano con la marca IOTA para las 5 primeras presentaciones que califiquen como P3

Camiseta con diseño personalizado*.

1000 euros en tokens IOTA

Prioridad 4

Ledger Nano con la marca IOTA para las 3 primeras presentaciones que califiquen como P4

Camiseta con diseño personalizado*.

500 euros en tokens IOTA

* por el equipo de diseño de la Fundación IOTA

Términos y condiciones

Los premios no pueden ser pagados a los participantes que residan actualmente en países sujetos a sanciones internacionales impuestas por el CSNU, la OFAC y la UE o que sean nombrados personalmente en una Lista de Nacionales Especialmente Designados y Personas Bloqueadas (SDN) publicada por los organismos mencionados

Quedan excluidos de la participación todos los empleados y contratistas de IF, así como cualquier persona que ya haya trabajado profesionalmente en alguna de las partes del código Chrysalis

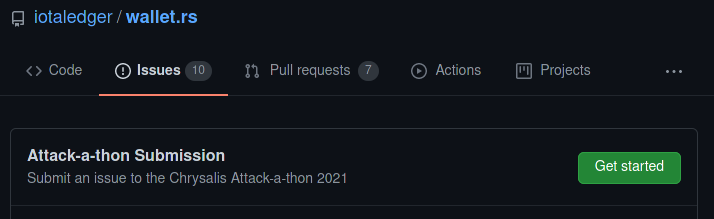

Cómo participar

En cuanto encuentre un problema que cuadre dentro de las categorías descritas anteriormente, vaya al repositorio de GitHub correspondiente y envíe un problema de Attack-a-thon utilizando la plantilla de problemas predefinida:

El problema tiene que estar estructurado de la siguiente manera para ser tomado en consideración por el comité de evaluación.

Descripción: Qué componente se ha utilizado (por ejemplo, iota.rs python binding) y cómo

Impacto: Describa la vulnerabilidad y su impacto potencial.

Prueba de concepto: Describa detalladamente los pasos, las herramientas y las versiones necesarias para reproducir el problema (son útiles los scripts de prueba de concepto o las capturas de pantalla).

Al enviar el problema, el remitente garantiza que el informe y los archivos adjuntos no violan los derechos de propiedad intelectual de ningún tercero, y el remitente concede a la Fundación IOTA una licencia no exclusiva, libre de regalías, mundial y perpetua para utilizar, reproducir, crear trabajos derivados y publicar el informe y cualquier adjunto.

El comité de evaluación

Los miembros de la Fundación IOTA verificarán la corrección de las cuestiones presentadas y responderán a la cuestión en GitHub para confirmar o no la validez de los nconvenientes y definir la categoría en la que se encuentra.

A partir del 8 de abril de 2021 los participantes ganadores serán contactados por el Community Manager, Antonio Nardella, con un comentario sobre el issue presentado.

El siguiente proceso de verificación e intercambio de información para obtener las recompensas requerirá la publicación de un gist público, con información compartida por correo electrónico.

Post Original: The Chrysalis Attack-a-Thon